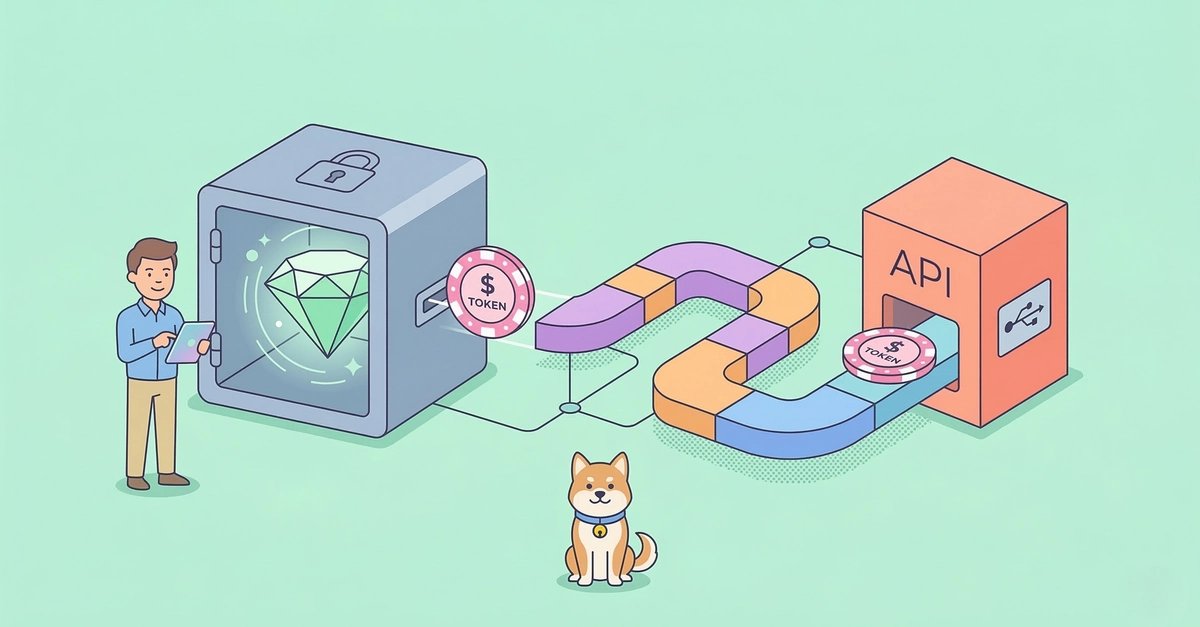

الترميز هو عملية استبدال البيانات الحساسة بعناصر نائبة غير حساسة تُسمى الرموز (Tokens). تحتفظ هذه الرموز بتنسيق أو طول البيانات الأصلية ولكنها لا تحمل قيمة قابلة للاستغلال بحد ذاتها. في سياق أمان واجهة برمجة التطبيقات (API)، يعمل الترميز كآلية دفاع قوية.

الترميز هو عملية استبدال البيانات الحساسة بعناصر نائبة غير حساسة تُسمى الرموز (Tokens). تحتفظ هذه الرموز بتنسيق أو طول البيانات الأصلية ولكنها لا تحمل قيمة قابلة للاستغلال بحد ذاتها. في سياق أمان واجهة برمجة التطبيقات (API)، يعمل الترميز كآلية دفاع قوية. عندما يقوم مستخدم بتقديم تفاصيل الدفع أو السجلات الطبية أو المعلومات الشخصية عبر واجهة برمجة تطبيقات، يقوم النظام باستبدال هذه البيانات الهامة بسلاسة برمز رقمي قبل التخزين الفعلي أو معالجتها بشكل أكبر.

كيف يعمل الترميز فعليًا لتأمين البيئات الرقمية؟

يتضمن سير العمل القياسي عادةً أربع خطوات رئيسية:

التقاط البيانات: تدخل المعلومات الحساسة إلى النظام عبر طلب API آمن من المستخدم أو التطبيق.

توليد الرمز: ينشئ مولد رموز آمن سلسلة عشوائية من الأحرف (Token) لتحل محل البيانات الحساسة الفعلية. لا يشترك هذا الرمز المُنشأ في أي علاقة بالمدخلات الأصلية.

التخزين الآمن: تُرسل البيانات الأصلية مباشرة إلى قاعدة بيانات آمنة ومعزولة تُسمى "خزانة الرموز" (Token Vault). تربط الخزانة بين الرمز غير الحساس والبيانات الحقيقية فقط.

استبدال البيانات: يزيل النظام البيانات الحساسة تمامًا من الخوادم وقواعد البيانات الداخلية، ويستخدم فقط الرمز المُنشأ حديثًا في جميع العمليات اللاحقة.

عمليًا، حتى لو تم الوصول إلى الرموز من قبل المهاجمين، فهي بلا قيمة لأنه لا يمكن فكها أو عكسها إلا عبر خزانة الرموز الآمنة. لهذا السبب يُعد الترميز خيارًا أساسيًا للشركات التي تتعامل مع بيانات الدفع أو السجلات الصحية أو الأصول المالية، ويساعد في تقليل نطاق الامتثال الصارم (PCI DSS, GDPR).

الترميز مقابل التشفير: أيهما يوفر أمانًا أفضل لواجهة برمجة التطبيقات؟

غالبًا ما يخلط المطورون بين الترميز والتشفير. بينما يهدف كلٌ منهما لحماية المعلومات الحساسة، إلا أن آلياتهما تختلف:

التشفير: يحول البيانات إلى تنسيق غير قابل للقراءة باستخدام خوارزميات ومفتاح تشفير. يمكن لأي شخص لديه المفتاح الصحيح استرجاع البيانات. إذا تم تسريب المفتاح، تصبح البيانات معرضة للخطر. التشفير فعال لحماية البيانات أثناء النقل.

الترميز: يستبدل البيانات الحساسة برمز عشوائي ليس له علاقة رياضية بالبيانات. لا يمكن عكس الرموز إلا عبر خزانة الرموز فقط.

مقارنة عملية:

| الميزة | الترميز (Tokenization) | التشفير (Encryption) |

|---|---|---|

| إمكانية العكس | غير قابل للعكس إلا عبر خزانة الرموز | قابل للعكس عبر مفتاح فك التشفير |

| علاقة البيانات | عشوائي بالكامل، بلا علاقة رياضية | تحويل رياضي للبيانات |

| نطاق الامتثال | يقلل نطاق الامتثال بشكل كبير | البيانات تبقى ضمن كل متطلبات الامتثال |

| السرعة والكفاءة | سريع جدًا لمعالجة المعاملات | يمكن أن يكون ثقيلاً على الموارد |

| حالات الاستخدام | المدفوعات، حماية API، قواعد البيانات | نقل الملفات، البريد الإلكتروني، البيانات أثناء النقل |

عمليًا، إذا كنت تبني نظام معالجة دفع أو API يتعامل مع بيانات حساسة، فإن الترميز يوفر طبقة حماية أقوى لأنه يجعل أي اختراق غير ضار دون الوصول لخزانة الرموز.

أبرز حالات استخدام الترميز وفوائده وأمثلته

اعتماد الترميز يتنامى بسرعة في قطاعات مثل التجارة الإلكترونية، التجزئة، والرعاية الصحية. فيما يلي أمثلة عملية:

التجارة الإلكترونية: عند تخزين معلومات بطاقة الائتمان، يُخزن رمز (Token) بدلاً من الرقم الفعلي. إذا تم اختراق قاعدة البيانات، تكون الرموز بلا قيمة للمخترق.

الرعاية الصحية: تُرمز المعرفات الطبية وأرقام السجلات لتبادلها عبر الأنظمة دون خرق لوائح الخصوصية مثل HIPAA.

فوائد عملية للترميز

تعزيز الأمان: الرموز لا يمكن استغلالها مباشرة حتى لو تم تسريبها.

تسهيل الامتثال: تقليل الأنظمة التي تتعامل مع بيانات حساسة يقلل من التكلفة والنطاق للامتثال التنظيمي.

تحسين تجربة المستخدم: دعم عمليات دفع بنقرة واحدة وفوترة متكررة بأمان.

مرونة التشغيل: الرموز تحافظ على تنسيق البيانات، مما يسهل دمج الترميز مع الأنظمة القديمة وواجهات برمجة التطبيقات الحديثة.

إذا كنت تبني نظامًا يتعامل مع بيانات حساسة، اجعل الترميز جزءًا أساسيًا من بنيتك.

Apidog: المنصة المثلى لتصميم واختبار واجهات برمجة التطبيقات مع المصادقة

تطبيق الترميز القوي يتطلب أدوات موثوقة لتصميم، وتصحيح، واختبار واجهات برمجة التطبيقات. منصة Apidog توفر بيئة شاملة لكل المراحل:

تصميم API: حدد هياكل نقاط النهاية، مخططات الأمان، ومعلمات الطلب بشكل بصري وعملي عبر أداة التصميم.

توثيق وتصحيح الأخطاء: اعتمد على التوثيق وتصحيح الأخطاء المدمج لاختبار التعامل مع الرموز.

اختبار المحاكاة: استخدم اختبار المحاكاة للتحقق من أن API تتعامل مع الرموز بشكل سليم قبل النشر.

مثال عملي: اختبار الترميز في API باستخدام Apidog

- صمّم نقطة نهاية لقبول بيانات حساسة (مثلاً POST /payments).

- أضف منطق استبدال المدخلات الحساسة برمز (Token) في مرحلة التصحيح.

- فعّل مصادقات مثل OAuth 2.0 أو Bearer Token بسهولة عبر واجهة Apidog.

- أنشئ سيناريو اختبار يرسل بيانات حساسة ويتحقق أن الاستجابة تحتوي على رمز فقط وليس البيانات الأصلية.

- استخدم متغيرات البيئة لنقل الرمز بين الطلبات لمحاكاة تدفق المستخدم الكامل.

باستخدام Apidog، يمكنك ضمان أن منطق الترميز في API يعمل بقوة وكفاءة، مع إجراء الاختبارات تلقائيًا للتأكد من الأمان في كل مرحلة. يدعم النظام مواصفات OpenAPI وميزات مراجعة تعتمد على الذكاء الاصطناعي لاكتشاف الأخطاء مبكرًا.

الخاتمة

الترميز يمثل نقلة نوعية في حماية البيانات، خصوصًا مع تصاعد الهجمات السيبرانية. دمج الترميز في بنية API الخاصة بك يجعل البيانات الحساسة غير مرئية عمليًا للمهاجمين، ويخفض بشكل كبير من تكاليف ومتطلبات الامتثال.

لتطبيق الترميز بشكل عملي وفعال:

- صمّم واجهات برمجة تطبيقاتك مع مراعاة الترميز من البداية.

- استخدم أدوات قوية مثل Apidog لتصميم واختبار تدفقات الرموز والمصادقة.

- اختبر تدفق استبدال واسترجاع البيانات الحساسة بالرموز ضمن سيناريوهات اختبار آلية لضمان الحماية الفعلية.

اتخذ خطوة عملية اليوم لحماية بياناتك وبيانات عملائك عبر الترميز واستخدام الأدوات المناسبة لتطوير API آمنة وموثوقة.

Comments

Please log in or register to join the discussion